iOS系统的签名机制和证书原理。

对称和非对称加密

对称加密:加密和解密用的是同一份密钥。

非对称加密:加密和解密用的是不同的密钥,称为公钥和私钥。

iOS 系统采用的均是非对称加密。

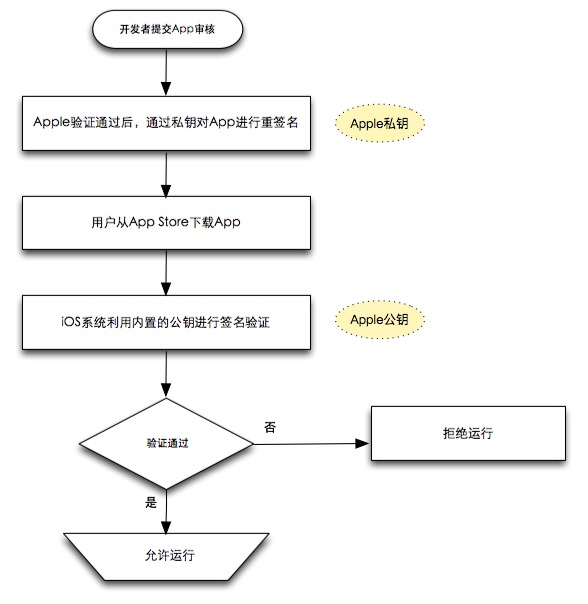

App Store下载的签名机制

当 App 提交审核通过后,Apple 会对 App 进行重签名。因此,从 App Store 下载的 App ,统一都是苹果的官方签名。验证机制也较为简单。

- Apple 官方保存着私钥,在App提交审核通过后,会通过私钥对其进行重签名;

- iOS 系统内置公钥,用户从 App Store 下载 App ,iOS 系统通过公钥对其进行签名验证;

- 验证通过,则说明该 App 是经过苹果认证的,未经篡改的,允许运行,否则,拒绝运行。

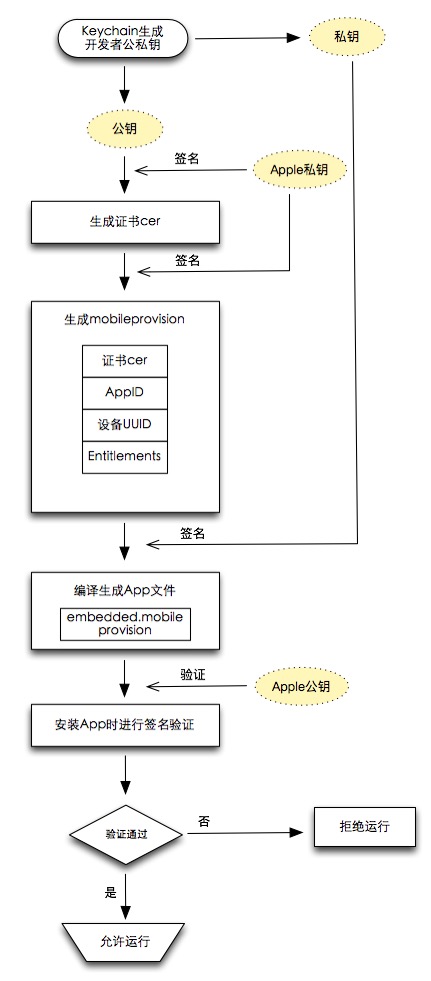

XCode开发的签名机制

在 XCode 中开发时,用的是开发证书。需要针对不同的开发者账号进行验证,签名机制较为复杂。

开发者身份验证

在 Apple Developer 生成证书时,为了验证开发者身份,需要在本地 keychain 中生成公私钥,公钥保存在 CertificateSigningRequest 文件中,上传到 Apple Developer ,私钥如果需要给其他开发者用,可以导出为 .p12 文件。

生成证书

Apple Developer 后台接收到开发者公钥后,利用 Apple 的私钥对其进行签名,生成证书cer。

验证设备

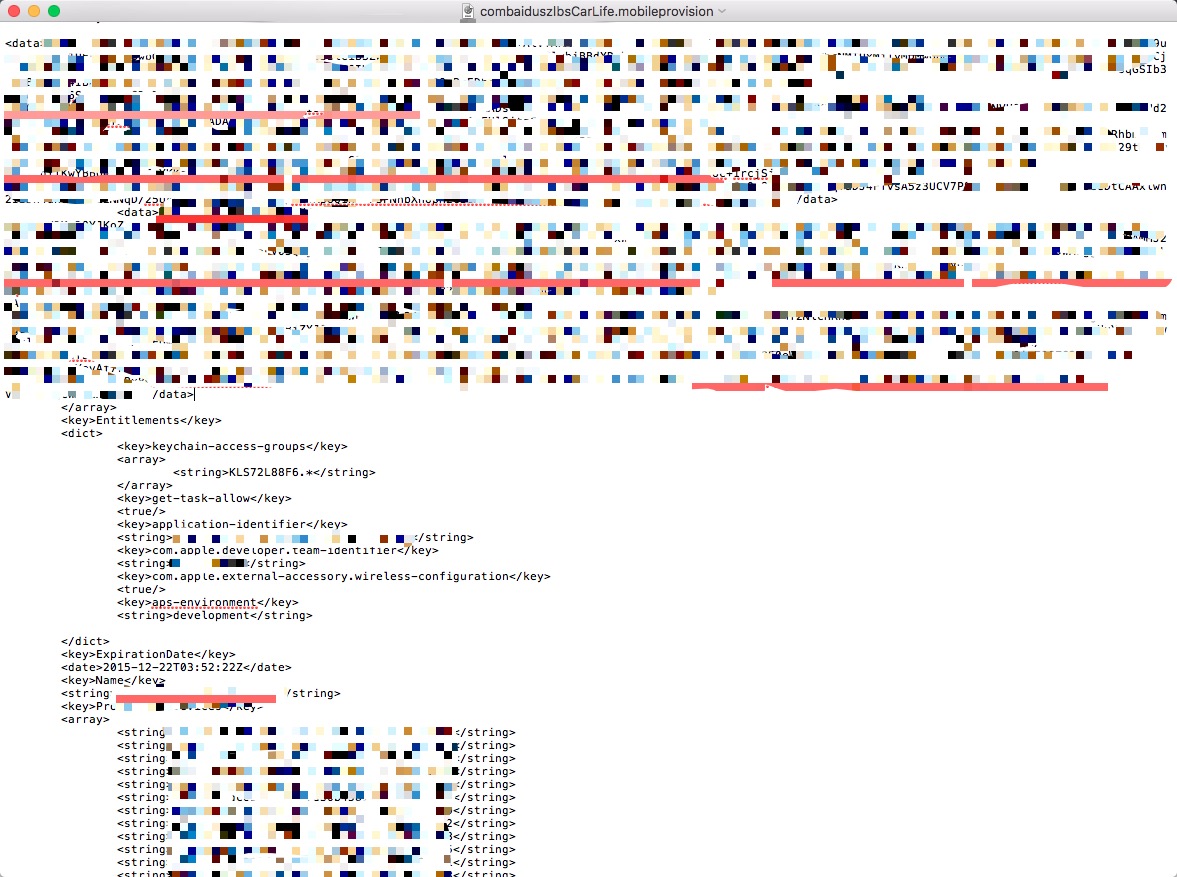

除了验证开发者身份,还需要验证 AppID 和设备的 UUID , 权限控制 Entitlements 等,把这些信息和上面生成的证书一起,再用 Apple 的私钥进行一次签名,生成最终的 mobileprovision 文件。

签名 App

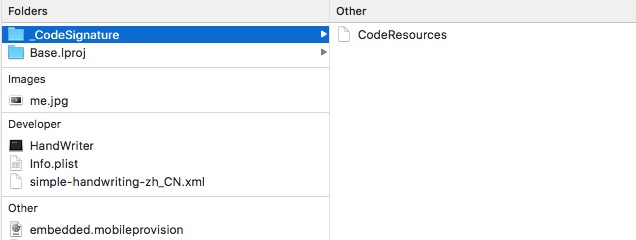

在XCode编译后,生成 App 文件时,会对其通过开发者私钥进行签名,将 mobileprovision 文件命名为 embedded.mobileprovision 并将其打包到 App 文件中。

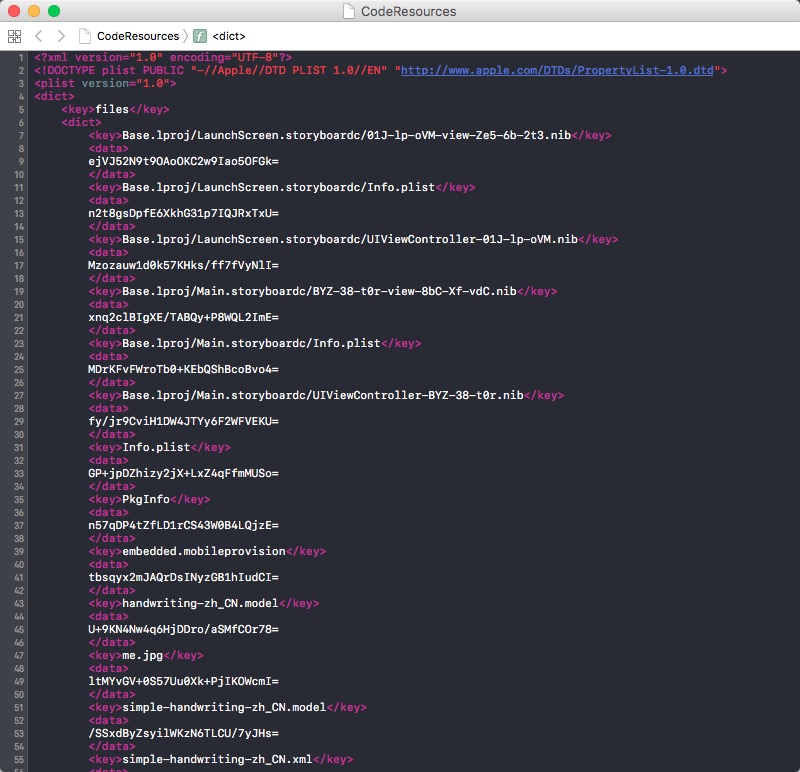

在通过开发者私钥签名 App 时,对于可执行文件( Mach-O ),会将签名直接写入到该文件中,而对于其他的资源文件,会统一写到 _CodeSignature 文件下的 CodeResources 文件中。

CodeResources 文件的格式:

验证签名

在安装 App 文件时,首先通过 iOS 系统内置的 Apple 公钥对上面的签名进行验证,包含开发者共私钥匹配,设备 ID,App ID,权限控制 Entitlements ,证书有效期验证等。